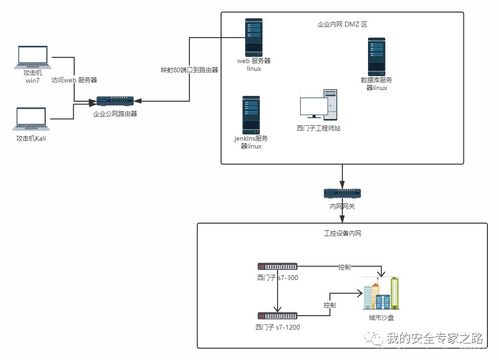

随着工业互联网的深度融合,工业控制系统(ICS)从封闭孤岛走向互联互通,其面临的安全威胁也呈指数级增长。一次从外部互联网渗透至内部工控网络,最终控制物理设备的完整攻击链演示,不仅揭示了当前工控安全的脆弱环节,也为系统安装、集成与日常防护敲响了警钟。

第一阶段:外网信息搜集与初始突破

攻击往往始于看似无害的信息搜集。攻击者利用公开渠道,如公司官网、招聘信息、社交媒体、Shodan等网络空间测绘引擎,寻找暴露在互联网上的工控相关资产(如工程师站远程维护接口、数据采集服务器、VPN网关等)。通过扫描发现薄弱点,例如未修复漏洞的Web服务器、弱口令的远程访问服务(如RDP、VNC、TeamViewer),或配置不当的工业协议网关(如OPC UA、Modbus TCP)。在演示中,攻击者可能利用一个面向公网的、存在已知漏洞的HMI/SCADA数据发布端口,通过发送特制数据包实现远程代码执行,从而在外网边界撕开第一道缺口,植入后门或获取初始立足点。

第二阶段:横向移动与权限提升

获得外网跳板后,攻击者开始向内网探测。利用内网扫描工具,识别工控网络内的关键节点:工程师站、操作员站、数据历史服务器、PLC、RTU等。工控网络通常采用扁平化架构,且网络分段隔离不足,这为横向移动提供了便利。攻击者可能利用传递哈希、利用Windows域漏洞、或针对工控专用软件/协议的漏洞(如某些组态软件、数据库的漏洞),逐步提升权限,并向控制层网络渗透。演示中常可见到,通过攻陷一台工程师站,窃取其存储的PLC编程软件工程文件及登录凭证,进而获得对下层控制设备的潜在访问权限。

第三阶段:直达核心控制设备

这是攻击的终极目标。攻击者利用已获得的凭证或漏洞,直接与底层的PLC、DCS控制器、保护继电器等设备通信。通过工业协议(如Siemens S7、Modbus、Profibus、IEC 60870-5-104等),攻击者可以进行一系列恶意操作:

- 读取/篡改关键参数:如修改PID控制回路设定值、报警阈值。

- 下载恶意逻辑/程序:向PLC上传伪装成正常程序的恶意代码,导致设备异常运行或埋下后门。

- 执行破坏性命令:直接发送停止、启动、复位等指令,造成生产中断甚至设备损坏。

演示中,攻击者可能最终演示如何通过篡改一个供水泵站PLC的流量设定值,模拟导致管道压力超限的破坏场景。

反思:网络系统安装及集成的安全基石

上述攻击链之所以能够成功,往往源于系统在设计、安装、集成阶段的“先天不足”。因此,必须在生命周期的开端筑牢安全防线:

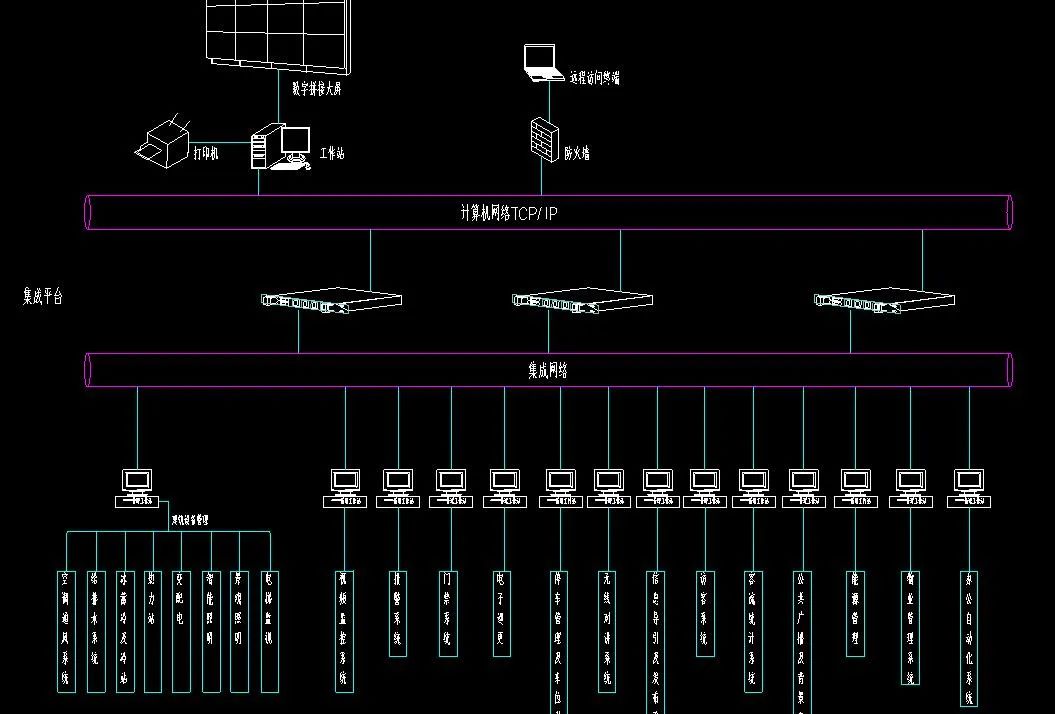

- 安全架构与网络分段:在安装集成之初,就必须遵循“纵深防御”原则。严格划分企业IT网络、制造执行系统(MES)网络、工控监控网络(SCADA)、现场控制网络(Cell/Area Zone)。使用工业防火墙、网闸进行逻辑隔离,确保只有授权的、必要的通信可以跨越区域。实施最小权限原则,限制东西向流量。

- 安全配置与补丁管理:对所有集成入网的设备(包括主机、服务器、网络设备、工控设备)进行安全加固。禁用不必要的服务、端口和默认账户,采用强密码策略。建立针对工控环境的补丁管理流程,在充分测试后,及时、安全地安装安全更新,优先处理高风险漏洞。

- 安全协议与访问控制:在集成时,尽可能使用带认证和加密的工业协议(如OPC UA over TLS)。对远程维护访问实施严格管控,强制使用VPN并叠加多因素认证(MFA)。所有内部访问也应遵循权限最小化。

- 资产清册与持续监控:在系统集成完成后,必须建立并维护精确的工控资产清册。部署工控环境专用的网络入侵检测系统(IDS)和流量监控工具,建立针对异常协议指令、异常流量模式的检测规则。结合安全信息和事件管理(SIEM)系统,实现集中告警与事件分析。

- 安全开发与供应链安全:对于定制开发的组态软件、数据接口等,需遵循安全开发生命周期(SDL)。在集成第三方组件、设备时,需评估其安全性,明确供应链安全责任。

###

工控系统的攻防演示绝非危言耸听,而是对现实威胁的直观映射。攻击路径的每一步都对应着防御体系中的一个关键控制点。从外网到内网的渗透成功,暴露的往往是系统性安全缺失。因此,工控安全必须“关口前移”,在系统安装、规划、集成阶段就注入安全基因,构建涵盖技术、管理和流程的纵深防御体系,才能在未来日益复杂的威胁环境中,确保工业基础设施的持续、稳定、安全运行。